Anweisungen

Achten Sie auf die Parameter, die überprüft werden müssen: JavaScript – die Sprache, die für Browser-Skripte verwendet wird, Java – eine komplexe Programmiertechnologie, Popup-Fenster – zusätzliche Funktionen einiger Websites, Cookies – Dateien, die Informationen über Webseiten speichern.

Für Browser Internet Explorer Die JavaScript-Berechtigung ist auf der Registerkarte „Sicherheit“ aktiviert. Klicken Sie im Menü „Internetoptionen“ auf das Symbol „Internet“ und legen Sie die Standardeinstellungen fest, indem Sie auf die Schaltfläche „Standard“ klicken. Checken Sie JavaScript ein Mozilla-Browser Feuerfuchs. Öffnen Sie die Registerkarte „Inhalt“ und passen Sie die Auflösung in der Zeile „JavaScript verwenden“ an. Deaktivieren oder aktivieren Sie dazu das entsprechende Kontrollkästchen.

Wir halten diese Bedrohung für so gering, dass wir dem durchschnittlichen Benutzer empfehlen, diese Einstellung deaktiviert zu lassen. Wenn Sie eine Sitzung beenden, wird durch das Beenden einer Sitzung auch die andere beendet. Die allgemeine Anmeldung ist standardmäßig aktiviert, damit Ihre Anforderungen schneller und einfacher werden.

Aktivieren Sie Lesezeichen und aktualisieren Sie Ihr Gerät

Diese Option muss gesetzt sein. Übereinstimmende Websites auf Menüebene anzeigen: Wenn Sie diese Option auswählen, werden übereinstimmende Ergebnisse für die aktuelle Seite angezeigt. Ermöglicht Ihnen, die Standardspracheinstellung für das Browser-Plugin zu ändern. Dies kann bei der Behebung von Problemen hilfreich sein, die möglicherweise aufgrund von Änderungen nach der Installation aufgetreten sind.

- Starten Sie Ihren Computer neu, um die Änderungen zu übernehmen.

- Doppelklicken Sie auf die Schaltfläche „Start“, um eine Liste der geöffneten Anwendungen anzuzeigen.

- Klicken Sie auf Start, um zum Startbildschirm zurückzukehren.

- Andernfalls wählen Sie „Behalten“.

JavaScript-Sprache kann durch ein Antivirenprogramm oder eine Firewall blockiert werden. Das Durchsuchen von Webseiten mit deaktiviertem JavaScript ist eingeschränkt oder unmöglich.

Überprüfen Sie die Verfügbarkeit von Java auf Ihrem Computer und die Erlaubnis dieser Technologie im Browser selbst. Um die Java-Einstellungen im Internet Explorer zu finden, gehen Sie zum Menü „Internetoptionen“ und dann zur Registerkarte „Erweitert“, wo Sie die Option „JRE verwenden“ aktivieren. Im Browser Mozilla Firefox Suchen Sie die Registerkarte „Inhalt“ und aktivieren Sie die Option „Java verwenden“.

Prüfe deine Internetverbindung

Finde heraus wie. . Starten Sie Ihren Computer neu und prüfen Sie, ob das Problem weiterhin besteht. Erfahren Sie, wie Sie Probleme mit der Internetverbindung beheben können. . Manchmal Letzte Änderungen In Ihrem Webbrowser vorgenommene Änderungen werden nicht auf anderen Geräten übernommen. Schließen Sie Ihren Webbrowser und öffnen Sie ihn erneut, um die Änderungen zu aktualisieren.

Überprüfen Sie Ihre Lesezeichen in einem anderen Browser

Wenn das Problem bei Ihrem Browser liegt, befolgen Sie die Schritte in diesem Abschnitt. Wenn Sie Probleme mit mehreren Browsern haben, prüfen Sie, ob Probleme mit Ihrem Computer vorliegen. Netzwerkeinstellungen oder Verbindungen.

- Deaktivieren Sie „Lesezeichen“ und klicken Sie auf „Übernehmen“.

- Ändern Sie den Speicherort des Favoritenordners in den Standardspeicherort.

- Klicken Sie auf das Symbol „Erweiterungen“.

Abhängig von der Aktivität einer bestimmten Website ist die Funktion „Zusätzliche Popups“ erforderlich. Popup-Fenster können nützlich sein und für einige optionale Parameter verantwortlich sein.

Um diese Einstellungen im Internet Explorer-Browser zu überprüfen, suchen Sie die Registerkarte „Extras“ und die Zeile „Popup-Blocker“. Fügen Sie im sich öffnenden Fenster vertrauenswürdige Sites zu den „erlaubten“ hinzu – kopieren Sie den Namen der Site in die Zeile „Adresse der Website, die die Erlaubnis erhält“. Um den Mozilla Firefox-Browser zu konfigurieren, gehen Sie zur Registerkarte „Inhalt“ und aktivieren Sie das Kontrollkästchen neben der Zeile „Popup-Fenster blockieren“. Klicken Sie dann auf die Schaltfläche „Ausnahme“ und fügen Sie Adressen vertrauenswürdiger Websites hinzu.

Die Nutzung des Internets birgt Risiken. zum Erhalten Weitere Informationen. Andere Firmen- und Produktnamen können Marken der jeweiligen Unternehmen sein. Oben rechts klicken wir auf das Einstellungssymbol. Wählen Sie im sich öffnenden Menü „Einstellungen“. Im sich öffnenden Fenster erscheint unten die Schaltfläche „Anzeigen“. zusätzliche Einstellungen" Dann gibt es noch ein paar zusätzliche Artikel. Klicken Sie im Feld „Datenschutz“ auf den Link „Inhaltseinstellungen“.

Wählen Sie im sich öffnenden Fenster auf Ihrem Computer „Versuche blockieren, Daten von Websites einzubetten“. Dazu belassen wir im obigen Screenshot die Option „Lokalen Speicher zulassen“, klicken aber auf die Schaltfläche „Ausnahmen verwalten“. Geben Sie im sich öffnenden Fenster den Schlüsselteil der Website-Adresse ein, wählen Sie „Blockieren“ und klicken Sie dann auf die Schaltfläche „Fertig“. Öffnen Sie nach der Genehmigung die Registerkarte „Datenschutz“ und klicken Sie auf die Schaltfläche „Erweitert“.

Cookies sind Dateien, die den Datenaustausch zwischen dem Browser und dem Server unterstützen. Um Cookies im Internet Explorer zu überprüfen, gehen Sie zum Menü „Internetoptionen“ und suchen Sie die Registerkarte „Datenschutz“. Um Standardwerte festzulegen, klicken Sie auf die Zeile „Standard“. Wenn Ihnen die Standardeinstellungen nicht zusagen, suchen Sie die Schaltfläche „Knoten“ und fügen Sie im sich öffnenden Fenster vertrauenswürdige Sites zu den zulässigen hinzu.

IN offenes Panel Wir markieren alle Optionen wie im Screenshot unten gezeigt. Sie können auch alle zuvor gespeicherten Site-Daten löschen. Klicken Sie dazu im sich öffnenden Fenster „Interneteinstellungen“ auf die Registerkarte „Allgemein“ und wählen Sie im nächsten Bildschirm „Deinstallieren“ aus.

Wählen Sie im sich öffnenden Fenster die unten gezeigten Optionen aus und klicken Sie auf „Löschen“. Wenn Sie die Option „Daten für Lieblingswebsites speichern“ auswählen, können Sie Daten für Websites speichern, die im Reiter „Favoriten“ markiert sind. Wählen Sie im folgenden Fenster die Registerkarte „Datenschutz“ aus, wie unten gezeigt.

Um Ihre Cookie-Einstellungen im Mozilla Firefox-Browser zu überprüfen, gehen Sie auf die Registerkarte „Datenschutz“. Zum Installieren Standardeinstellungen Aktivieren Sie das Kontrollkästchen neben der Option „Cookies von Websites akzeptieren“. Um Ihre Einstellungen festzulegen, klicken Sie auf die Schaltfläche „Ausnahmen“ und fügen Sie Adressen vertrauenswürdiger Sites hinzu.

Tipp 2: So überprüfen Sie Ihre Internetverbindungseinstellungen

Ohne das Internet ist es schwierig, sich an das moderne Leben anzupassen. E-Mail, soziale Netzwerke, Skype und ICQ, Torrent-Tracker und alle Arten von Websites sind ein wesentlicher Bestandteil des menschlichen Lebens. Manchmal ist es jedoch schwierig, alle diese Dienste zu nutzen, da die Internetgeschwindigkeit nicht mit der im Vertrag mit dem Anbieter angegebenen Geschwindigkeit übereinstimmt.

Klicken Sie dazu auf die im Screenshot oben gezeigte Schaltfläche „Beenden“. Im neuen Fenster fügen wir die Site-Adresse hinzu und klicken auf die Schaltfläche „Blockieren“. Wählen Sie dazu im Hauptmenü erneut „Extras“ und „Browserverlauf löschen“. Wir sollten die folgenden Optionen sehen. Im neuen Fenster müssen Sie für jedes Element einzeln auf die Schaltfläche „Löschen“ klicken. Wählen Sie das Menü „Extras“ und dann „Internetoptionen“. Es öffnet sich das Fenster „Sicherheitseinstellungen – Internetzone“. Wir empfehlen Ihnen, die Einstellungen im Bild unten auszuwählen.

Klicken Sie dazu auf die im Screenshot oben gezeigte Schaltfläche „Beenden“. Im neuen Fenster fügen wir die Site-Adresse hinzu und klicken auf die Schaltfläche „Blockieren“. Wählen Sie dazu im Hauptmenü erneut „Extras“ und „Browserverlauf löschen“. Wir sollten die folgenden Optionen sehen. Im neuen Fenster müssen Sie für jedes Element einzeln auf die Schaltfläche „Löschen“ klicken. Wählen Sie das Menü „Extras“ und dann „Internetoptionen“. Es öffnet sich das Fenster „Sicherheitseinstellungen – Internetzone“. Wir empfehlen Ihnen, die Einstellungen im Bild unten auszuwählen.

Anweisungen

Um die Tinkturen zu überprüfen Verbindungen Mit Internet, gehen Sie zu http://speedtest.net/. Klicken Sie auf die gelbe Schaltfläche und die Website führt einen Test durch, bei dem Sie Informationen über Ihre Internetgeschwindigkeit erhalten.

Eine schlechte Internetverbindung begrenzt Ihre Download-Geschwindigkeit. Gehen Sie zu http://pingtest.net/. Klicken Sie im erscheinenden Fenster auf die Schaltfläche „Test starten“. Die Website wird Ihre Tinkturen überprüfen Verbindungen Internet und geben Ihre Bewertung ab. Die Höchstnote ist A, die schlechteste ist D. Wenn die von der Website angegebene Note zwischen C und D liegt, haben Sie höchstwahrscheinlich Probleme damit Internet. Die Jitter-Skala gibt die Wahrscheinlichkeit von Pausen beim Ansehen eines Videos an. Je kleiner dieser Maßstab ist, desto Bessere Qualität ansehen. Wenn die Jitter-Skala in der Anzahl der Stellen mit der von Ping übereinstimmt, dann ist die Verbindung mit Internet Du hast das Schlimmste. In diesem Fall ist es besser, den Anbieter zu wechseln.

Gehen Sie zur Website http://2ip.ru/speed/. Klicken Sie auf die Schaltfläche „Testen“. Auf der Website erhalten Sie Informationen zur ein- und ausgehenden Internetgeschwindigkeit. Auf derselben Website können Sie Informationen über die IP-Adresse, die Reaktionszeit des Computers und die durchschnittliche Internetgeschwindigkeit für einen bestimmten Zeitraum abrufen, das System auf Sicherheit überprüfen und sich über das Vorhandensein Ihrer IP in Spam-Datenbanken informieren.

Folgen Sie dem Link http://internet.yandex.ru/. Überprüfen Sie Ihre Internetgeschwindigkeit. Die Seite informiert Sie umgehend über Ihren Browser, Ihre IP-Adresse und die Bildschirmauflösung. Wenn Sie auf „Detaillierte Informationen anzeigen“ klicken, werden Sie angezeigt volle Informationüber Ihren Computer - Betriebssystem, Ihre Browserdatensätze usw.

Die Stabilität und Latenz des Datenverkehrs kann am Computer selbst überprüft werden. Klicken Sie auf die Schaltfläche „Start“, wählen Sie „Ausführen“ und geben Sie „ping-n 10 google.com“ in das angezeigte Feld ein. Anschließend drücken Sie die „Enter“-Taste. Im Fenster erscheint eine Reihe von 10 Zahlen. Gute Geschwindigkeit Bei der Internetverbindung wird eine Verzögerung von 100–200 Millisekunden angenommen. Wenn Sie mehr haben, ist die Geschwindigkeit nicht auf einem hohen Niveau.

Sie können die Geschwindigkeit Ihrer Internetverbindung erhöhen, indem Sie Programme deaktivieren, die Sie derzeit nicht verwenden.

Quellen:

- So überprüfen Sie die Internetverbindung

Google hat ein leistungsstarkes System zum Speichern von Sucheinstellungen entwickelt, mit dem Sie die angezeigten Ergebnisse bei der Verwendung der Suchmaschine verbessern können. Es kann jedoch vorkommen, dass Sie eingegebene Abfragen nicht speichern können. In diesem Fall müssen Sie eine Reihe von Parametern des von Ihnen verwendeten Browsers überprüfen.

Stellen Sie sicher, dass Cookies in Ihrem Browser aktiviert sind. Wenn Ihr Browser keine Cookies verwendet, dann Einstellungen Die eingegebenen Suchbegriffe können nicht gespeichert werden und beim nächsten Besuch der Website werden alle Daten zurückgesetzt. Um die Aufnahmefunktion im IE zu aktivieren, wählen Sie das Menü „Start“ – „Einstellungen“ – „Systemsteuerung“. Klicken Sie auf das Symbol „Internetoptionen“ und gehen Sie zur Registerkarte „Datenschutz“. Klicken Sie auf die Schaltfläche „Erweitert“ und aktivieren Sie das Kontrollkästchen neben „Automatische Verarbeitung außer Kraft setzen…“ im Fenster „Datenschutzoptionen“. Für die Gruppe „Basic Kekse» Wählen Sie die Option „Akzeptieren“. Stellen Sie den gleichen Wert in „ Dateien von Drittanbietern Plätzchen." Nachdem Sie alle Einstellungen vorgenommen haben, klicken Sie auf OK.Überprüfen Einstellungen dein Computer. Einige Programme verhindern möglicherweise, dass der Browser die zum Speichern der Einstellungen erforderlichen Dateien speichert. Wenn Sie Firewalls, Proxys oder Antivirenprogramme installiert haben, dann möglicher Grund Sie sind diejenigen, die zurücksetzen. Gehen Sie zum Einstellungsfenster der von Ihnen verwendeten Anwendung und überprüfen Sie die Sicherheitseinstellungen Ihres Browsers. Wenn Ihr Internet-Zugangsprogramm Cookies aktiviert hat, versuchen Sie, diese zu löschen. Um den Cache im IE zu leeren, wählen Sie das Menü „Extras“ und klicken Sie auf die Schaltfläche „Browserverlauf löschen“. Wählen Sie im erscheinenden Fenster den Abschnitt „Temporäre Internetdateien“ und klicken Sie auf die Schaltfläche „Löschen“. Sobald der Vorgang abgeschlossen ist, klicken Sie auf „OK“. Bei Browsern wie Firefox oder Chrome werden Cookies auf die gleiche Weise aktiviert. Gehen Sie zum Einstellungsmenü des Browsers und wählen Sie den Abschnitt „Datenschutz“ oder „Erweitert“. Wählen Sie im sich öffnenden Menü „Cookies von Websites akzeptieren“ oder setzen Sie den Wert auf „Speichern von Daten zulassen“. Nachdem Sie alle Einstellungen übernommen haben, klicken Sie auf OK. Starten Sie das Programm neu und versuchen Sie erneut, es zu erstellen Suchanfrage.

Tipp 4: So überprüfen Sie, wie viele Geräte mit dem WLAN verbunden sind

Oftmals kommt es zu einer Situation, in der das Internet zu „Störungen“ führt, beispielsweise die Download-Geschwindigkeit stark abnimmt. Besitzer von WLAN-Routern beginnen zunächst zu vermuten, dass sich jemand mit ihnen verbunden hat und Netzwerkressourcen auf Kosten des Besitzers der WLAN-Verbindung nutzt. Darüber hinaus ist diese Situation nicht nur dann durchaus real, wenn Sie die Netzwerkverbindung nicht mit einem Passwort geschlossen haben, sondern auch, wenn das Passwort schwach oder stark ist.

Jeder Besitzer Wlan Router kann überprüfen, wie viele Geräte sich mit seinem Router verbunden haben. Bestimmen Sie zunächst, wie viele Geräte im Haus das Internet nutzen, schalten Sie alle Computer und Telefone aus, mit Ausnahme des Computers, von dem aus Sie die Verbindung überwachen.

Dann müssen Sie sich die IP des Computers ansehen, von dem aus Sie die WLAN-Verbindung überprüfen möchten, sowie die MAC-Adresse des Geräts. Zu diesem Zweck in Befehlszeile Geben Sie den Befehl ipconfig /all ein.

Danach müssen Sie zu den Einstellungen des Routers selbst gehen und den Abschnitt „Wireless-Status“, „Wireless-Statistiken“ oder „Wireless-Clients“ oder „Wireless-Statistiken“ finden. Letzteres sehen Sie, wenn das Modem russifiziert ist. Wenn Sie nicht wissen, wie Sie Ihre Router-Einstellungen finden, geben Sie ein Adressleiste Browser lauten die folgenden Nummern 192.168.1.1 oder 192.168.0.1. Sie können auch die Unterlagen für den Router finden und dort nachsehen.

Schauen Sie sich in den Einstellungen an, wie viele Geräte mit dem Router verbunden sind. Gleichzeitig spiegeln die Statistiken die Geräteadresse, den Verschlüsselungstyp und die Anzahl der übertragenen Pakete wider.

Vergleichen Sie die MAC-Adresse oder die Adresse Ihres Geräts bzw. Ihrer Geräte mit den gefundenen. Haben Sie einen zusätzlichen gefunden? Legen Sie ein Passwort fest oder ändern Sie das alte. Darüber hinaus bietet der Router die Möglichkeit, eine unerwünschte Adresse zu blockieren, indem er sie auf Deaktiviert setzt. Jetzt stört Sie der ungebetene Gast, der das Internet kostenlos nutzt, nicht mehr.

Quellen:

- So finden Sie heraus, wer mit Ihrem Router verbunden ist

Video zum Thema

Hilfreicher Rat

Quellen:

- Browsereinstellungen

- Wo finde ich die Browsereinstellungen?

TrustedBitrixLogin: Version 8.5

Benutzerhandbuch

Einleitung 3

Browsereinstellungen 4

Browsereinstellungen Microsoft Internet Explorer 4

Browsereinstellungen Google Chrome 5

Installation von CIPF CryptoPRO CSP 7

Installation von Lesern 8

Installation der APK „CryptoTree“ 11

Melden Sie sich mit einem Zertifikat beim 1C Bitrix 21-Portal an

Einführung

Dieses Handbuch richtet sich an Benutzer, Administratoren und Website-Editoren, die auf Systemen basieren „1C-Bitrix: Site-Management“, „1C-Bitrix: Unternehmensportal“, „1C-Bitrix: Portal der Regierungsstellen“. Das Handbuch beschreibt die grundlegenden Schritte zur Installation und Konfiguration des TrustedBitrixLogin-Moduls für die Interaktion mit der TrustedTLS-Software.Für Unternehmen mit einer breiten Palette empfiehlt sich eine Lösung mit dem TrustedBitrixLogin-Modul lokales Netzwerk und keine Verwendung zertifizierter kryptografischer Schutztools, während Mitarbeiter Zugriff auf Remote-Webressourcen (z. B. 1C-Bitrix-Portale) haben müssen, deren Zugriff ausschließlich über GOST-Zertifikate erfolgt.

Wichtig! Die Arbeit mit dem Authentifizierungsmodul erfordert die Installation zusätzlicher Software auf der Client-Workstation – eines Krypto-Anbieters CryptoPro CSP Verwenden Sie ggf. GOST-Algorithmen. Auf dem Server müssen die Produkte CryptoARM, CryptoPro CSP und TrustedTLS installiert sein.

Browsereinstellungen

Wichtig! Derzeit unterstützen Entwickler in der Lösung zur Authentifizierung und zum Schutz des Informationskanals zwei Arten von Browsern – Microsoft Internet Explorer und Google Chrome. Wenn diese Browser auf dem Client-Arbeitsplatz installiert sind und das Portal mit einem Zertifikat angemeldet ist, garantiert die Lösung den korrekten Betrieb von TLS gemäß den vom CIPF CryptoPro CSP bereitgestellten GOST-Algorithmen. Der Benutzer kann das Portal ganz normal (per Login/Passwort) mit jedem der verfügbaren Browser betreten.Einrichten des Microsoft Internet Explorer-Browsers

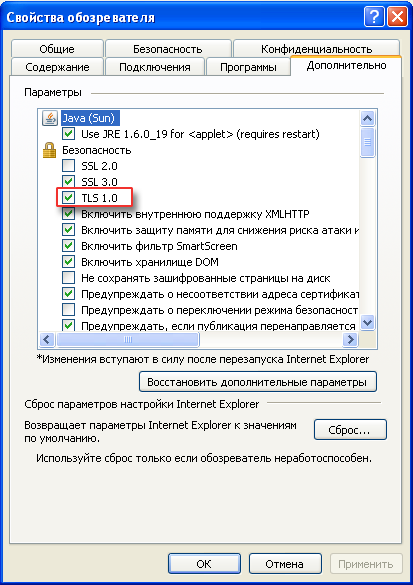

Um den Microsoft Internet Explorer-Browser zu konfigurieren, gehen Sie wie folgt vor (Anweisungen werden für Version 8 des Browsers bereitgestellt):

Suchen Sie das Lesezeichen in der Menüleiste Service und auswählen Internet Optionen. Auf dem Bildschirm sollte ein Fenster erscheinen Internet Optionen.

Gehe zum Fenster Internet Optionen zum Lesezeichen hinzufügen Zusätzlich und stellen Sie sicher, dass die Option in der Liste der Browseroptionen aktiviert ist TLS 1.0 (Abb. 1.1):

Reis. 1.1 TLS-Unterstützung im Browser aktivieren

Einrichten des Google Chrome-Browsers

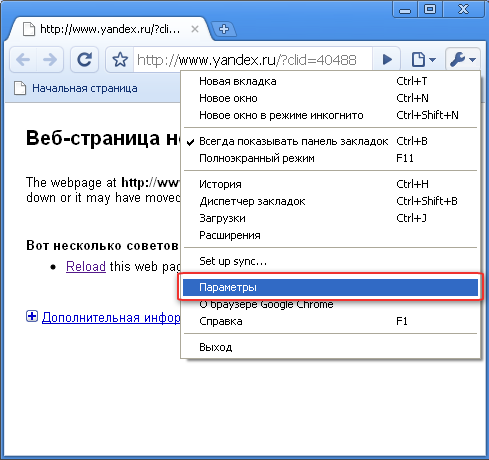

Für Einstellungen Google-Browser Chrome, gehen Sie wie folgt vor (Anweisungen werden für Version 5 des Browsers bereitgestellt):

Menü öffnen Einstellungen und auswählen Optionen(Abb. 1.4)

Reis. 1.4 TLS-Unterstützung im Browser aktivieren

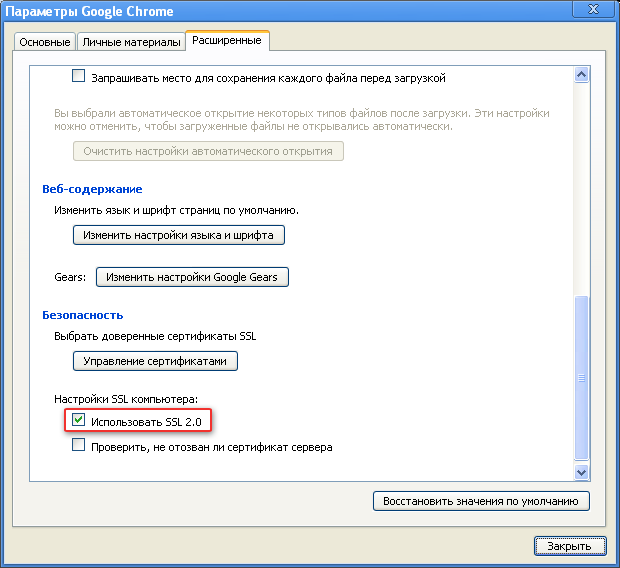

Im sich öffnenden Fenster OptionenGoogle Chome auf der Registerkarte Fortschrittlich Schalten Sie den Modus ein VerwendenSSL 2.0 (Abb. 1.5):

Reis. 1.5 TLS-Unterstützung im Browser aktivieren

Installation von CIPF CryptoPRO CSP

Herunterladen und Installieren des CryptoPRO CSP-Distributionskits

Um CIPF CryptoPro CSP an Ihrem Arbeitsplatz zu installieren, gehen Sie wie folgt vor (Anweisungen werden für Version CryptoPro CSP 3.0 bereitgestellt):

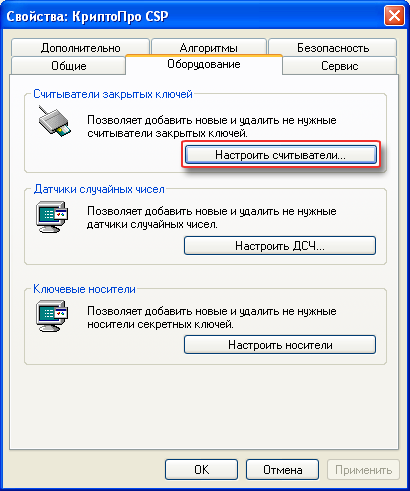

Installation von Lesern

Damit CryptoPro CSP 3.0 mit Schlüsselmedien funktioniert, müssen Sie diese Medien im CryptoPro-Snap-In konfigurieren. Beim Einrichten von CryptoPro müssen Sie die Medien auf Ihrer Workstation installieren.Die Arbeit umfasst den Einsatz verschiedener Medientypen:

eToken / ruToken (Schlüsselinformationsträger);

Flash-Disk („Flash-Laufwerk“);

Diskette.

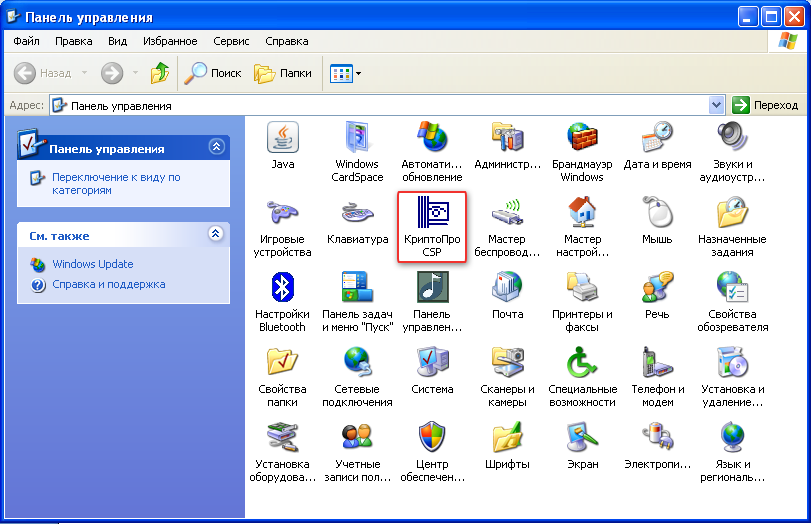

Die Einstellungen werden über das Bedienfeld vorgenommen ( Start, Einstellungen, Systemsteuerung). Im Fenster Schalttafel Wählen Sie das Symbol „CryptoPro CSP“ (Abb. 2.9). Als Beispiel betrachten wir eine Anleitung zum Anschluss des eToken-Schlüsselträgers.

Reis. 2.9 Zugriff auf die CIPF-Einstellungen von CryptoPro CSP

Installation der APK „CryptoTree“

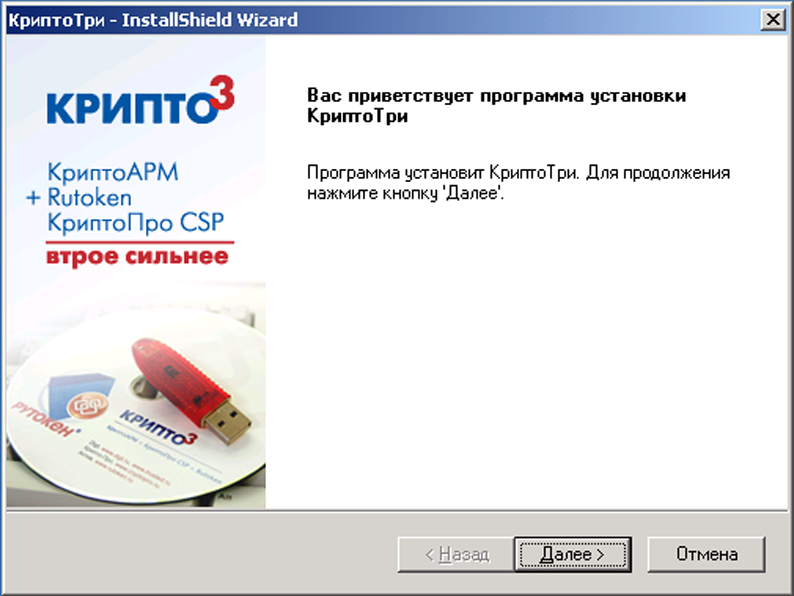

Für den Fall, dass der Benutzer die Verwendung digitaler Signaturen am Arbeitsplatz plant, ist es besser, einen einzigen Hardware- und Softwarekomplex zu installieren, der in einer einzigen Distribution die Komponenten CIPF CryptoPro CSP, CryptoARM und den Treiber des entfremdeten Mediums (in diesem Fall) enthält ruToken). Um mit dem System arbeiten zu können, ist es notwendig, die von der Firma Aktiv erworbene Software am Arbeitsplatz des Kunden zu installieren. Führen Sie dazu die folgenden Schritte aus:

CD einlegen mit Software in das Laufwerk.

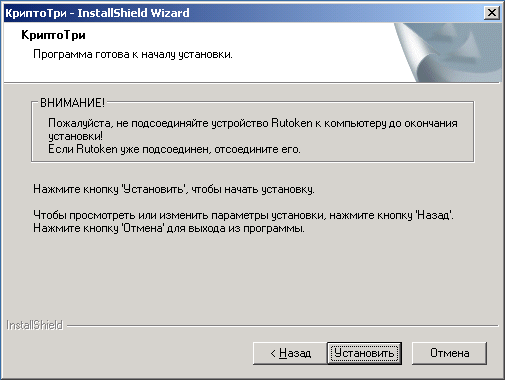

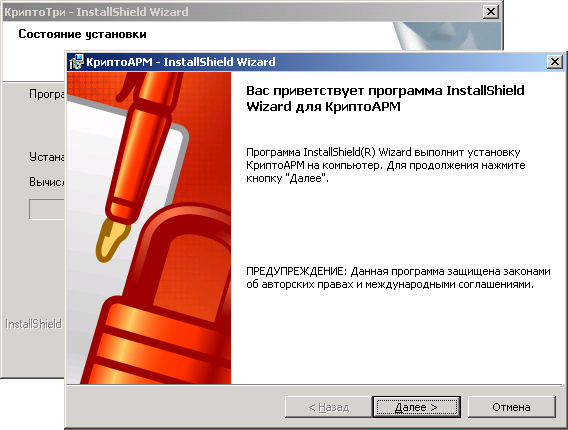

Dann musst du laufen Installationsdatei Crypto3.36.Rus.v.1.00.00.0005.msi, befindet sich im Stammverzeichnis der CD. Es erscheint folgendes Fenster:

Reis. 2.20. Startfenster des Installationsassistenten für APK „CryptoTree“

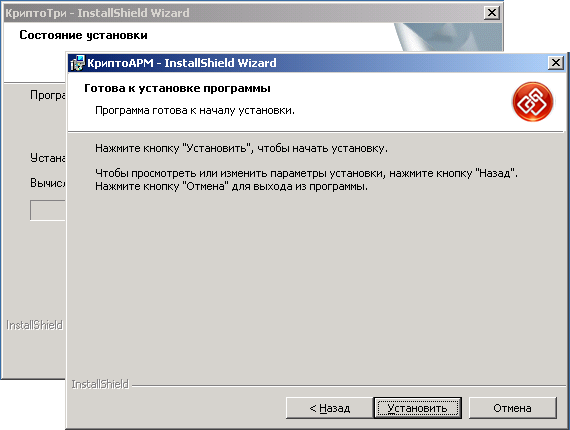

Nachdem Sie die Hardwarekonfiguration und das Vorhandensein zuvor installierter Softwarekomponenten überprüft haben, werden Sie vom Assistenten aufgefordert, mit der Installation der Software zu beginnen (Abb. 2.21). Der Benutzer muss eine Taste drücken Installieren.

Reis. 2.22. Bestätigung des Installationsvorgangs

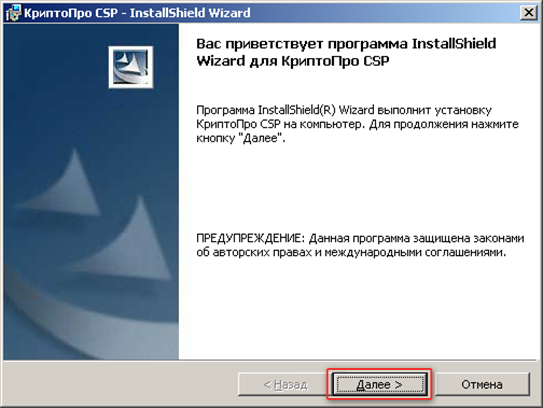

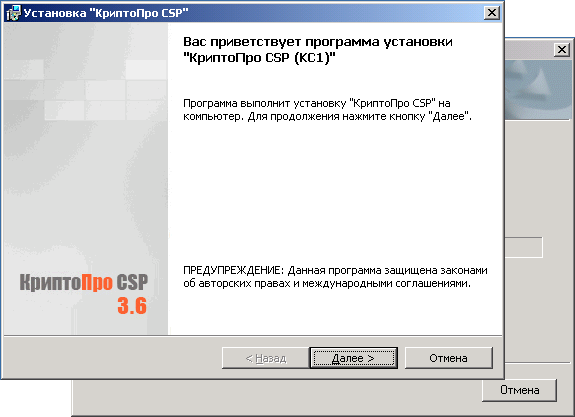

Wenn die Taste gedrückt wird Installieren Der Installationsassistent für den CryptoPro CSP CIPF startet (Abb. 2.23). Der Benutzer muss auf die Schaltfläche klicken Weiter um die Installation und Registrierung der Kryptobibliothek an Ihrem Arbeitsplatz zu bestätigen.

Reis. 2.23. Startfenster des CryptoPro CSP CIPF-Installationsassistenten

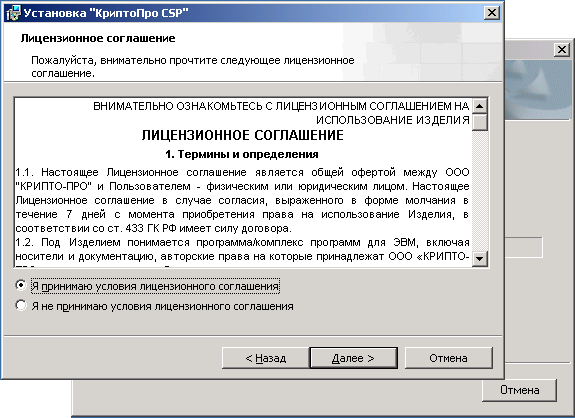

Im nächsten Schritt des Installationsassistenten für das CryptoPro CSP CIPF wird der Benutzer aufgefordert, den Text zu lesen Lizenzvereinbarungüber die Verwendung des Softwareprodukts (Abb. 1.4). Der Benutzer muss diese Lizenzvereinbarung akzeptieren und auf die Schaltfläche klicken Weiter um mit der Installation fortzufahren.

Reis. 2.24. Kennenlernen der Lizenzvereinbarung zur Nutzung von CIPF

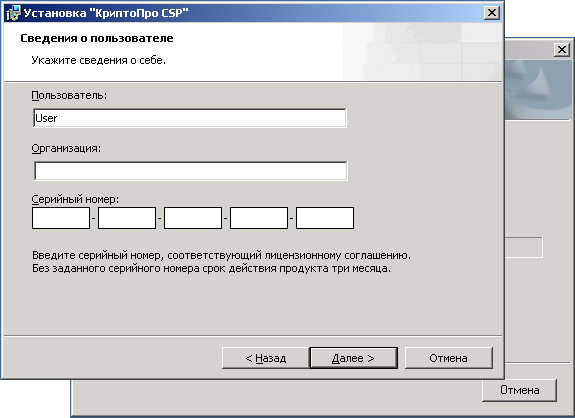

Als nächstes muss der Benutzer die Seriennummer der Lizenz für den CryptoPro CSP CIPF angeben (Abb. 2.25). Wenn Sie diesen Schritt überspringen und die Lizenzseriennummer nicht eingeben, funktioniert das Produkt drei Monate lang im Vollmodus und nach Ablauf für eingeschränkter Modus(nur zur Überprüfung digitaler Signaturen). Seriennummer Sie können die Anwendung nach der Installation auch direkt über das Dialogfeld der CryptoPro CSP-Anwendung aufrufen.

Reis. 2,25. Eintragen einer Lizenz für das CIPF „CryptoPro CSP“

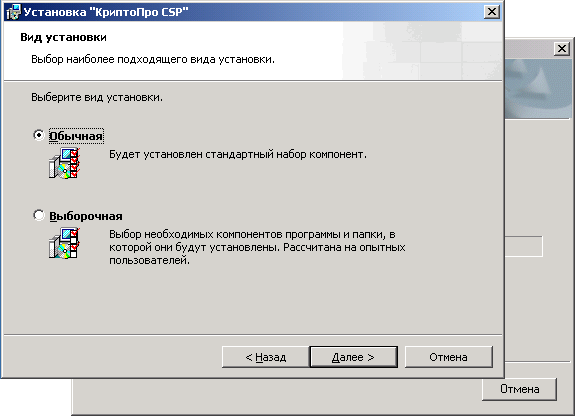

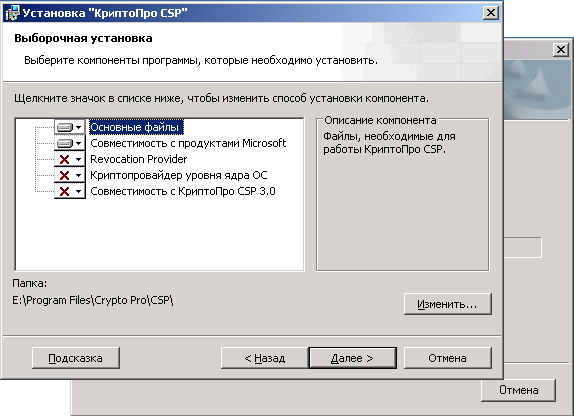

Im nächsten Installationsschritt werden Sie aufgefordert, einen von zwei Modi für die Installation von Softwareproduktkomponenten auszuwählen (Abb. 2.26). Im normalen Installationsmodus werden alle notwendigen Komponenten installiert, um mit der CryptoARM-Anwendung im Dokumentenverwaltungssystem zu arbeiten. Bei der Organisation des Benutzerarbeitsplatzes ist keine Installation zusätzlicher Komponenten (Abb. 2.27) erforderlich.

Reis. 2.26. Auswahl des Anwendungsinstallationsmodus

Reis. 2.27. Benutzerdefinierter Installationsmodus für Softwarekomponenten

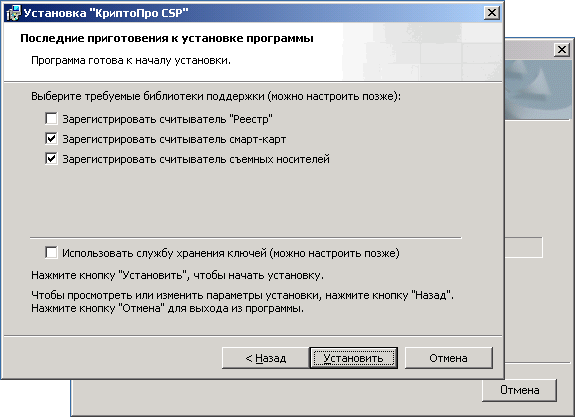

Im nächsten Schritt des CryptoPro CSP-Installationsassistenten wird der Benutzer aufgefordert, die privaten Schlüsselcontainermedien zu markieren, die beim Durchführen eines Signierungs- und Verschlüsselungsvorgangs am Arbeitsplatz des Benutzers verwendet werden (Abb. 2.28). Um die Installation fortzusetzen, muss der Benutzer auf die Schaltfläche „Installieren“ klicken.

Reis. 2.28. Auswahl einer Liste registrierter Leser

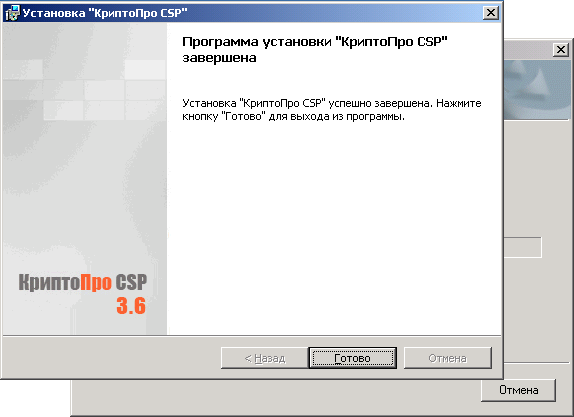

Nach Abschluss der Installation des CryptoPro CSP CIPF müssen Sie auf die Schaltfläche „Fertig stellen“ klicken (Abb. 2.29) und ohne Benutzereingriff beginnt sofort die Installation der Treiber für die entfremdeten ruToken-Medien (Abb. 2.30).

Reis. 2.29. Das letzte Fenster des Installationsassistenten für den CryptoPro CSP CIPF

Reis. 2.30. Installieren von Treibern für die entfremdbaren ruToken-Medien

Nach Abschluss der Treiberinstallation ruToken, startet der Installationsassistent für die Anwendung „CryptoARM“ (Abb. 2.31). Der Benutzer muss auf eine Schaltfläche klicken Weiter.

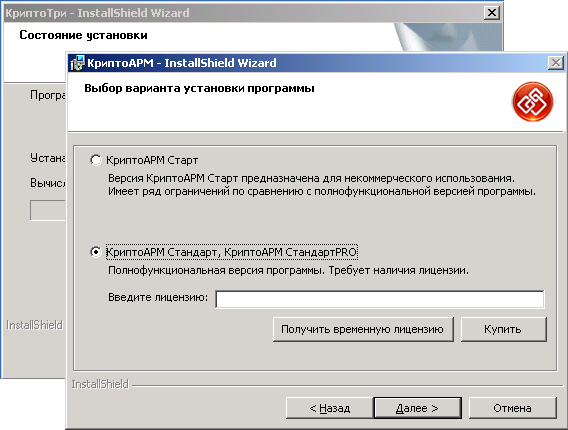

Reis. 2.31. Startfenster des CryptoARM-Installationsassistenten

Im nächsten Schritt des Assistenten wird der Benutzer aufgefordert, die Option zur Anwendungsinstallation auszuwählen (Abb. 2.32). Bei der Installation der Anwendung „CryptoARM Start“ wird das kryptografische Informationsschutzsystem CryptoPro CSP nur zur Überprüfung der Signatur verwendet. Die Anwendung verfügt über die volle Funktionalität bei der Durchführung von Vorgängen mit digitalen Signaturen und Verschlüsselung mithilfe im System vorinstallierter Krypto-Anbieter (Microsoft). Für diese Version der Installation müssen Sie keine Lizenz eingeben. Die Arbeit mit GOST CIPF „CryptoPro CSP“ wird nur im Signaturüberprüfungsmodus unterstützt. Für die Installation der Anwendungen CryptoARM Standard und CryptoARM StandardPRO ist die Eingabe einer Lizenz erforderlich, um die Vollversion zu aktivieren. Wenn Sie eine Lizenz eingeben, können Sie mit dem im System installierten CryptoPro CSP CIPF arbeiten. Wenn der Benutzer keine Lizenz für die CryptoARM-Software besitzt, sollte er die Installation des Produkts nicht unterbrechen und die Installation ohne Eingabe einer Lizenz fortsetzen. Sobald Sie eine Produktlizenz erhalten haben, können Sie diese über das Anwendungsdialogfeld eingeben.

Reis. 2.32. Eingabe einer Lizenz für die Vollversion von CryptoARM

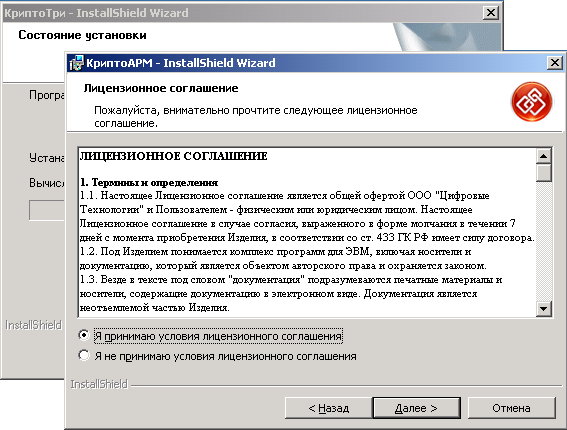

Um mit der Installation der Anwendung fortzufahren, muss der Benutzer die Lizenzvereinbarung lesen und akzeptieren. Um zum nächsten Schritt des Assistenten zu gelangen, müssen Sie auf die Schaltfläche klicken Weiter.

Reis. 2.33. Sehen Sie sich die Lizenzvereinbarung für die Nutzung der CryptoARM-Software an

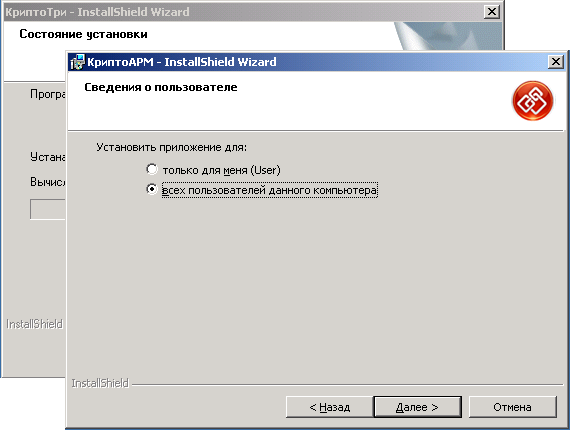

Um eine Anwendung nur für einen bestimmten Benutzer (den aktuellen) zu installieren Konto) müssen Sie den Modus „Nur für mich (Benutzer)“ auswählen. Andernfalls wird die Anwendung für alle Benutzer dieses Computers (alle Konten) installiert (Abb. 2.34). Nachdem Sie den Modus ausgewählt haben, müssen Sie die Taste drücken Weiter.

Reis. 2.34. Auswählen einer Installationsoption auf dem System

Wenn die Taste gedrückt wird Installieren(Abb. 2.35) auf dem die Anwendungskomponenten installiert sind Festplatte, Erstellen einer Verknüpfung „CryptoARM“ auf dem Desktop. Der gesamte Vorgang erfolgt ohne Benutzereingriff.

Reis. 2,35. Bestätigung des Installationsprozesses der CryptoARM-Software

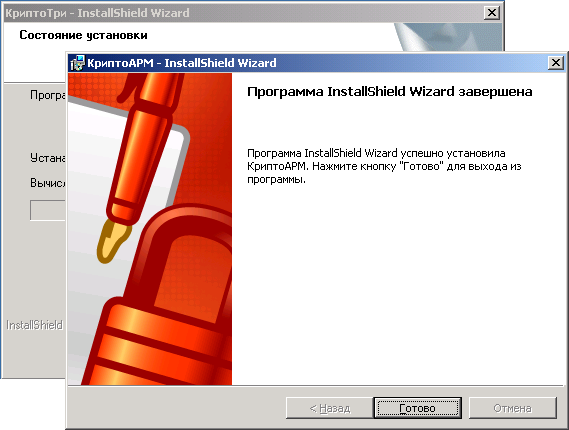

Nach Abschluss des Installationsvorgangs der CryptoARM-Software sollte das folgende Dialogfeld auf dem Bildschirm erscheinen (Abb. 2.36); Der Benutzer muss eine Taste drücken Bereit.

Reis. 2.36. Abschluss der Installation der CryptoARM-Anwendung

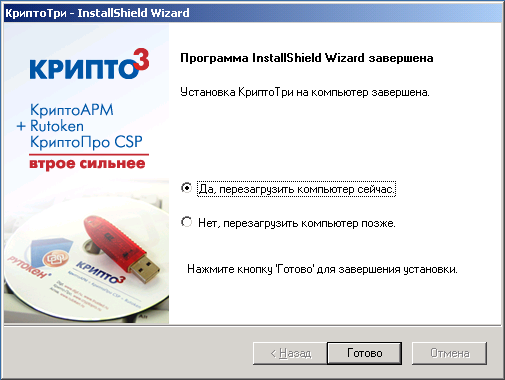

Wenn die Installation der letzten Komponente, der in CryptoTree AWS enthaltenen CryptoARM-Software, abgeschlossen ist, erscheint das letzte Fenster des Installationsassistenten der Distribution mit einer Aufforderung zum Neustart. Um die Installation abzuschließen, muss der Benutzer den Computer neu starten, damit die Registrierungen der Kryptobibliothek und der CryptoARM-Softwaremodule wirksam werden.

Reis. 2.37. Das letzte Fenster des CryptoTree-Installationsassistenten

Melden Sie sich mit einem Zertifikat beim 1C Bitrix-Portal an

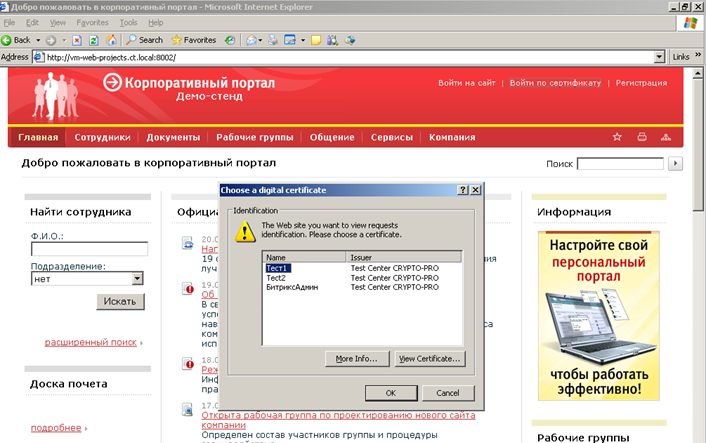

Zur Anmeldung mit einem Zertifikat Startseite Portal müssen Sie im Authentifizierungsformular (in diesem Fall oben rechts) auf den Link „Anmelden mit Zertifikat“ klicken. Es erscheint ein Fenster, in dem Sie aufgefordert werden, ein Zertifikat auszuwählen. Sie müssen das Zertifikat auswählen und auf „OK“ klicken " Taste

Reis. 3.1 Auswahl eines Authentifizierungszertifikats

Wenn die Authentifizierung erfolgreich ist, werden das Hauptportalfenster und das Benutzerfenster angezeigt.